هياكل البيانات (Data Structures): الأساس لبناء أنظمة برمجية سريعة وفعالة

تعرف على هياكل البيانات وأهميتها في بناء أنظمة برمجية سريعة وفعالة، مع أمثلة عملية تساعدك على الاختيار الصحيح.

اقرأ المزيد

تعرف على هياكل البيانات وأهميتها في بناء أنظمة برمجية سريعة وفعالة، مع أمثلة عملية تساعدك على الاختيار الصحيح.

اقرأ المزيد

تعرف على مفهوم الخوارزميات في البرمجة وكيف تساعدك على بناء تفكير برمجي منظم لحل المشكلات بكفاءة.

اقرأ المزيد

رحلة البرمجة من لغة الآلة والبطاقات المثقبة إلى لغات العصر الحديث والذكاء الاصطناعي في مقال مبسط وشامل.

اقرأ المزيد

تعرف على معنى البرمجة، كيف تعمل لغات الحاسوب، ولماذا تُعد مهارة أساسية للمبتدئين اليوم.

اقرأ المزيد

كثير من الناس يعتقد أن الاختراق يحدث فقط عندما “يخطئ المستخدم” أو “يضغط رابطًا”. هذا صحيح أحيانًا، لكن هناك سبب آخر متكرر…

اقرأ المزيد

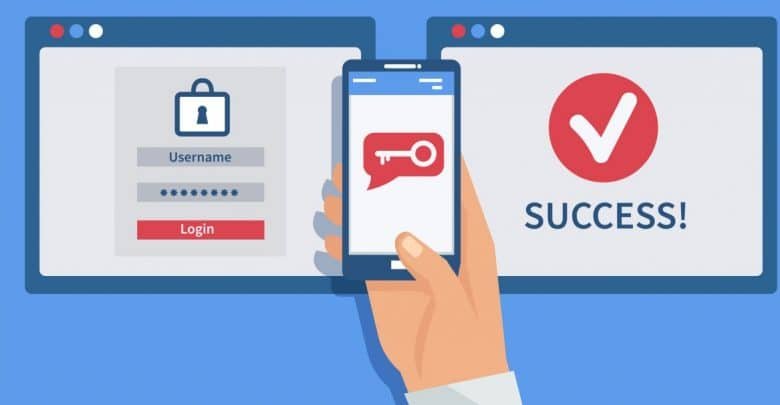

معظم اختراقات الحسابات لا تبدأ بهجوم “هوليوودي” معقد، بل تبدأ من شيء بسيط جدًا: كلمة مرور ضعيفة، أو كلمة مرور قوية لكنها…

اقرأ المزيد

تخيل أن جهازك أو هاتفك مثل “بيت” فيه ملفاتك وصورك وحساباتك وأحيانًا أسرار عملك. البرمجيات الخبيثة هي مثل “لص” أو “متطفّل” يدخل…

اقرأ المزيد

لو سألت مختصين في الأمن السيبراني عن “أكثر سبب يتكرر وراء الاختراقات”، غالبًا ستسمع إجابة واحدة: الإنسان. كثير من الهجمات لا تحتاج…

اقرأ المزيد

صار العالم اليوم يعتمد على التقنية في كل شيء تقريبًا: معاملاتنا البنكية، تواصلنا، أعمال الشركات، ملفات الطلاب، خرائط المدن، وحتى تشغيل المستشفيات…

اقرأ المزيد

الأمن السيبراني هو مجموعة ممارسات وتقنيات هدفها حماية الأجهزة والحسابات والبيانات من الاختراق والاحتيال والتجسس والتخريب. كثير من الناس يتصور أن الأمن…

اقرأ المزيد